GitHub là một dịch vụ nổi tiếng cung cấp kho lưu trữ mã nguồn Git cho các dự án phần mềm. Github có đầy đủ những tính năng của Git, ngoài ra nó còn bổ sung những tính năng về mạng xã hội để các nhà phát triển tương tác với nhau.

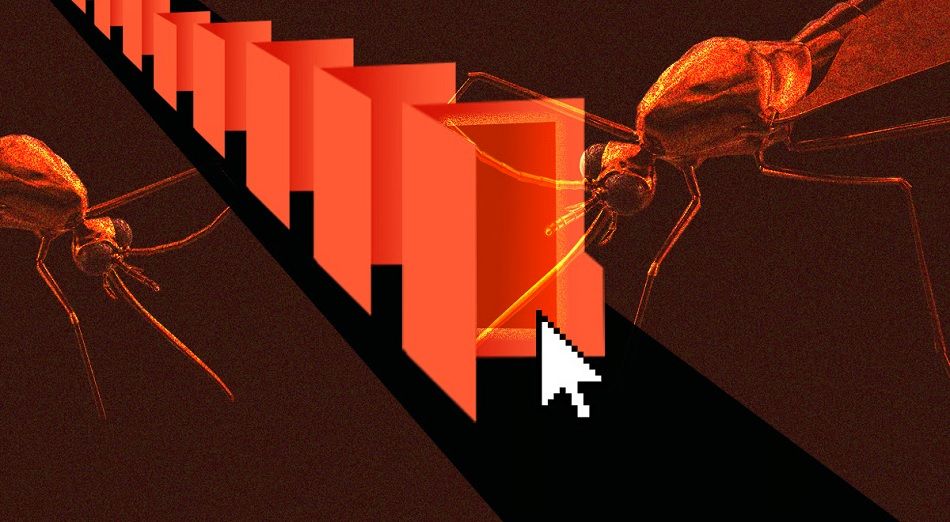

Đến giờ, có lẽ mọi người đã nghi ngờ một VPN miễn phí ngẫu nhiên nào đó đang lan truyền trên GitHub. Nhưng kẻ tấn công vẫn liên tục giăng bẫy, mong đợi đánh cắp dữ liệu từ những người dùng thiếu kinh nghiệm.

Đó chính xác là những gì mà những kẻ tấn công triển khai cho một chiến dịch và công ty an ninh mạng Cyfirma đã phát hiện ra vấn đề. Phần mềm độc hại được lưu trữ công khai trên một tài khoản GitHub, ngụy trang thành "VPN miễn phí cho máy tính để bàn (PC)". Nhưng thay vì hoạt động như quảng cáo, nó đã cài đặt phần mềm độc hại đánh cắp thông tin Lumma infostealer vào hệ thống của nạn nhân.

|

Cyfirma cũng tìm thấy một mẫu tương tự được tải lên dưới tên "Minecraft Skin", cho thấy kẻ tấn công đang nhắm mục tiêu vào nhiều nhóm người dùng, từ người lớn muốn bảo mật thông tin đến các game thủ trẻ tuổi.

Việc sử dụng GitHub trong chiến dịch này cho thấy vấn đề hiện tại là kẻ tấn công chuyển sang các nền tảng mở, đáng tin cậy để phát tán phần mềm độc hại. Bằng cách lợi dụng uy tín của GitHub và mô hình nội dung mở do người dùng tạo ra, các tác nhân độc hại có thể lưu trữ và phân phối các tải trọng (payload) mà không đưa ra bất kỳ dấu hiệu cảnh báo nào ngay lập tức.

Lumma infostealer là một trong những mã độc đánh cắp thông tin phổ biến nhất hiện nay. Các nạn nhân đã báo cáo bị lây nhiễm qua nhiều kênh, bao gồm cả các video trên YouTube giả mạo hướng dẫn phần mềm bẻ khóa, dụ dỗ người dùng tải xuống trình cài đặt phần mềm độc hại.

Những người khác gặp phải mã độc này thông qua các cửa sổ bật lên CAPTCHA giả mạo, lừa người dùng chạy các tập lệnh độc hại với lý do xác minh họ là người thật.

Mã độc này được viết bằng ngôn ngữ C và đã có sẵn thông qua mô hình phần mềm độc hại dưới dạng dịch vụ (MaaS) trên các diễn đàn ngầm và kênh Telegram từ năm 2022. Giá của nó là 140-160 đô la mỗi tháng.

Bộ Tư pháp Hoa Kỳ và Microsoft đã công bố việc gỡ bỏ hơn 2300 tên miền độc hại vào tháng 5 vừa qua, làm gián đoạn cơ sở hạ tầng trung tâm của mã độc đánh cắp thông tin LummaC2.

Cách ngăn ngừa nhiễm mã độc Lumma đánh cắp thông tin trong tương lai

Người dùng tránh nhấp vào các liên kết đáng ngờ: Hầu hết các trường hợp nhiễm mã độc Lumma Stealer đều bắt đầu bằng một liên kết lừa đảo. Chúng có thể xuất hiện trong email, tin nhắn trên mạng xã hội hoặc trong quảng cáo. Luôn kiểm tra xem liên kết bạn đang nhấp có đến từ một trang web uy tín hay không.

Không tải xuống tệp từ các nguồn không xác định: Lumma Stealer thường ẩn trong các tệp như trò chơi lậu, chương trình truyền hình hoặc sách điện tử. Nếu bạn tải xuống tệp từ các nguồn này, hãy hết sức thận trọng.

Sử dụng phần mềm diệt vi-rút: Phần mềm diệt vi-rút sẽ đảm bảo bạn đã bật chế độ bảo vệ theo thời gian thực và nếu bạn gặp phải Lumma Stealer, nó sẽ bảo vệ bạn khỏi việc vô tình cài đặt mã độc.

Không dán lệnh vào dòng lệnh hoặc cửa sổ chạy: Các trang web Lumma Stealer thường nhắc bạn chạy một lệnh nào đó trong cửa sổ chạy hoặc dòng lệnh để "xác nhận danh tính của bạn". Điều này là không cần thiết. Không dán lệnh từ các trang web không xác định vào dòng lệnh, vì những cuộc tấn công này có thể khó phát hiện ngay cả đối với phần mềm diệt vi-rút tốt nhất.

Bật xác thực hai yếu tố (2FA): Trong trường hợp bị nhiễm, 2FA sẽ giúp bạn tránh mất quyền truy cập vào các tài khoản quan trọng, chẳng hạn như tài khoản ngân hàng trực tuyến hoặc email.

Hà Linh

Bình luận