|

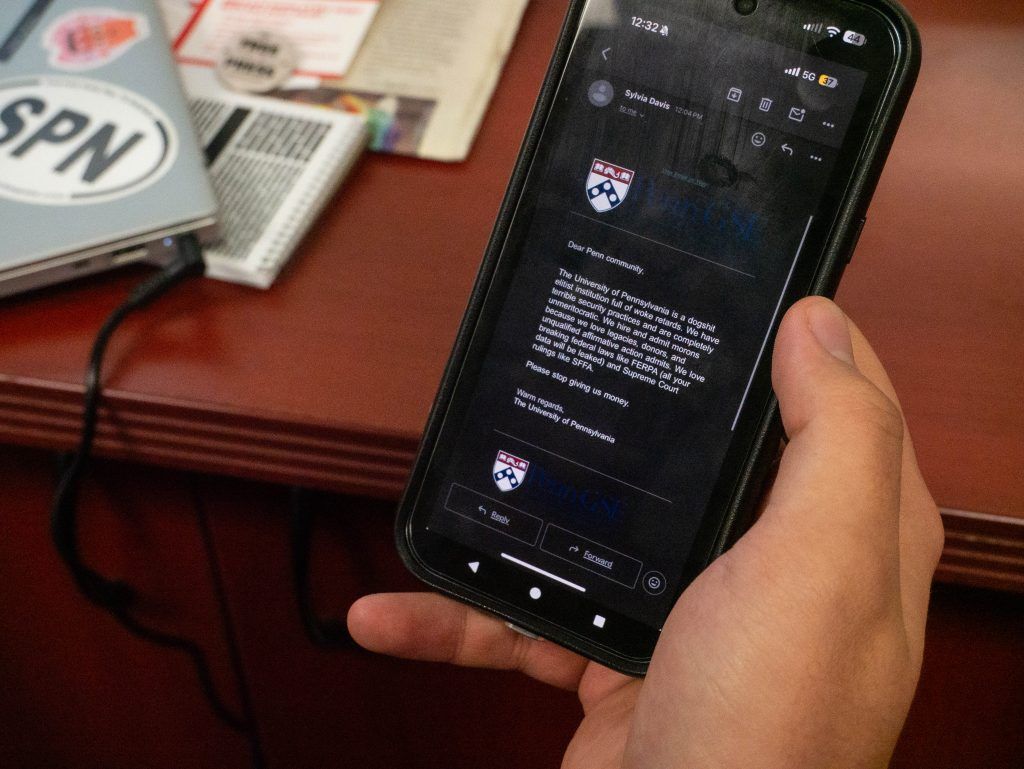

| Ảnh minh họa tin nhắn cho sinh viên Upenn. Lucas Tusinean/The Triangle |

Theo chia sẻ của Pablo Molina, Giám đốc CNTT tạm quyền của Đại học Drexel (trường nằm cạnh UPenn), cả hai trường “có mức độ rủi ro tương đương” trước các cuộc tấn công mạng. Tuy nhiên, UPenn có quy mô lớn và mô hình quản trị phân tán hơn, khiến việc phối hợp an ninh mạng phức tạp hơn.

Tin tặc chiếm quyền hệ thống, gửi email giả danh xúc phạm nhà trường

Sau khi chiếm quyền truy cập, nhóm hacker đã lợi dụng phiên đăng nhập còn hiệu lực của nền tảng Salesforce Marketing Cloud để gửi email hàng loạt tới sinh viên, mạo danh Khoa Sau đại học của UPenn.

Email này mang giọng điệu công kích, xúc phạm và cáo buộc UPenn vận hành thiếu minh bạch. Nội dung cụ thể được diễn giải như sau:

“UPenn là một tổ chức của giới tinh hoa, kém hiệu quả và đầy định kiến. UPenn có bảo mật tồi tệ và vận hành không dựa trên năng lực. UPenn tuyển dụng và tuyển sinh những người không phù hợp vì ưu tiên quan hệ, nhà tài trợ và các suất đặc cách. UPenn cũng phớt lờ các luật liên bang như FERPA, nên dữ liệu của các bạn chắc chắn sẽ bị lộ. Đừng tiếp tục ủng hộ UPenn bằng tiền của bạn.”

Trao đổi với trang The Verge qua Signal, nhóm hacker cho biết:

“Sau khi trích xuất dữ liệu xong, chúng tôi gửi email chỉ để… cho vui. Đó không phải mục tiêu cuối cùng.”

Nhóm này khẳng định động cơ chính là tài chính, nhắm tới dữ liệu của các cá nhân có tài sản lớn – trong đó có nhiều nhà tài trợ.

Một bức ảnh chụp màn hình được hacker cung cấp cho thấy dữ liệu kéo dài nhiều thập kỷ, bao gồm cả hồ sơ của những người sinh từ thập niên 1920, thậm chí đã qua đời. Một số nhân vật nổi bật như cựu Tổng thống Mỹ Joe Biden cũng nằm trong danh sách có khả năng bị ảnh hưởng.

Đại học Drexel: ít hấp dẫn hơn, nhưng rủi ro vẫn hiện hữu

Nếu xét theo lý do tài chính mà nhóm hacker đưa ra, Drexel có thể ít thu hút hơn. Quỹ đầu tư của Drexel đầu năm 2025 đạt hơn 1 tỷ USD, trong khi quỹ của UPenn lên tới 25 tỷ USD, thuộc nhóm lớn nhất nước Mỹ.

Tuy vậy, tiền không phải là động lực duy nhất. Tháng 6/2025, một nhóm tin tặc có động cơ chính trị đã đánh cắp 1,8 triệu số An sinh xã hội của người liên quan Đại học Columbia nhằm cáo buộc trường tiếp tục áp dụng chính sách DEI (đa dạng & hòa nhập) trong tuyển sinh.

Trong tháng 3/2025, một “hacker mũ trắng” đã phát hiện và báo cáo qua chương trình săn lỗi (bug bounty) về việc lộ URL nội bộ, tên đăng nhập và mật khẩu của Drexel.

Bộ phận CNTT của trường cho biết Drexel từng nhiều lần “suýt bị tấn công”, phổ biến nhất là sinh viên nhận email mạo danh mời làm việc. Tuy nhiên, việc triển khai các biện pháp bảo mật như xác thực đa yếu tố gặp khó khăn vì “ảnh hưởng tới sự tiện lợi của người dùng”.

Nguyên nhân tấn công UPenn: lừa đảo xã hội qua danh tính PennKey

Theo điều tra ban đầu, vụ tấn công UPenn bắt nguồn từ social engineering - kỹ thuật lừa đảo thao túng con người để chiếm quyền truy cập. Tin tặc đã lợi dụng danh tính PennKey (tài khoản truy cập nội bộ) để xâm nhập hệ thống.

Josep Riera, quyền Giám đốc An ninh thông tin của Drexel, nhận định: “Có lẽ UPenn đã có những điểm có thể làm tốt hơn, nhưng phải vài tuần hoặc vài tháng nữa mới rõ. Drexel sẽ theo sát để rút kinh nghiệm và tăng cường kiểm soát.”

Ông Riera khuyến cáo cộng đồng sinh viên và nhân viên:

“Khi nhận được tin nhắn hay email không mong đợi, hãy vận dụng tư duy phản biện để hiểu bản chất của vấn đề.”

Khoa CNTT Drexel cũng khuyến khích sinh viên, giảng viên và nhân viên hoàn thành khóa đào tạo an ninh mạng DUST, giúp nhận chứng chỉ SANS chính thức - một lợi thế khi xin việc.

An Lâm(Theo The Triangle)

Bình luận