|

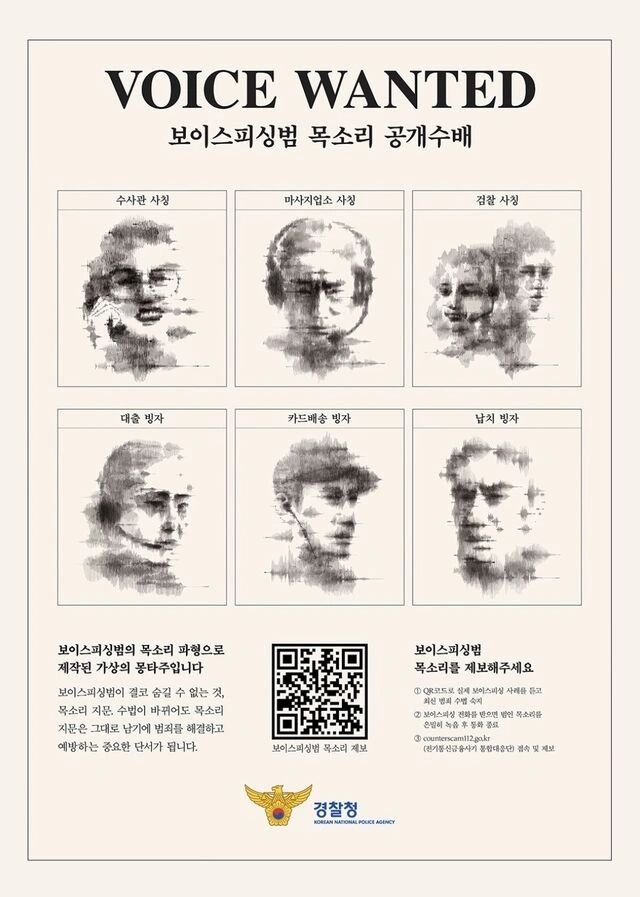

| Áp phích quảng cáo cho chiến dịch báo cáo lừa đảo qua giọng nói "Cần tìm giọng nói" do Cheil Worldwide và Cơ quan Cảnh sát Quốc gia lên kế hoạch thực hiện. Ảnh The Chosun Daily |

Theo Cơ quan Cảnh sát Quốc gia Hàn Quốc, từ ngày 18/12/2025 đến hết ngày 11/2/2026, chiến dịch mang tên “Truy tìm Giọng nói” (Voice Wanted) sẽ tiếp nhận các thông tin tố giác liên quan đến giọng nói của tội phạm lừa đảo. Chiến dịch được triển khai phối hợp với Tập đoàn quảng cáo Cheil Worldwide.

Các cuộc gọi giả mạo cảnh sát, công tố viên hay nhân viên ngân hàng - với những giọng nói nghe “quen quen” - nay được coi là manh mối quan trọng để phá án. Thay vì công bố khuôn mặt nghi phạm, cảnh sát quyết định công khai giọng nói và kêu gọi người dân tham gia nhận diện.

Nhận dạng giọng nói (voice biometrics) là công nghệ xác định con người dựa trên “dấu vân thanh” - đặc trưng sinh học của giọng nói như cao độ, tần số, nhịp điệu và cách phát âm. Những đặc điểm này gần như không thể thay đổi, kể cả khi đối tượng cố tình giả giọng. Bằng phương pháp này, cơ quan chức năng có thể đối chiếu giọng nói giữa nhiều cuộc gọi để xác định cùng một kẻ lừa đảo.

Trong chiến dịch “Voice Wanted”, người dân Hàn Quốc có thể nghe các đoạn ghi âm giọng nói của đối tượng lừa đảo được công bố trên cổng thông tin của Đơn vị phản ứng tổng hợp phòng chống lừa đảo tài chính - viễn thông thuộc Cảnh sát Quốc gia, sau đó gửi thông tin tố giác trực tuyến nếu nhận ra giọng nói quen thuộc từng xuất hiện trong các cuộc gọi nghi ngờ lừa đảo.

|

| Một thông báo truy nã tội phạm lừa đảo qua điện thoại qua giọng nói. Ảnh Nongmin |

Theo cảnh sát Hàn Quốc, các đối tượng lừa đảo thường giả danh điều tra viên, cảnh sát, công tố viên, nhân viên tổ chức tài chính, kẻ bắt cóc, nhân viên giao thẻ ngân hàng hoặc giao hàng… Tuy nhiên, dù có thể thay đổi kịch bản và danh tính, “dấu vân thanh” (voiceprint - đặc trưng sinh trắc học của giọng nói) của mỗi người là yếu tố gần như không thể thay đổi. Đây chính là cơ sở để triển khai chiến dịch lần này.

Cảnh sát đã công bố các đoạn ghi âm thực tế từ những vụ lừa đảo qua điện thoại, bao gồm các kịch bản giả mạo cơ quan điều tra, tư vấn vay vốn, giao thẻ tín dụng, dịch vụ trá hình, thậm chí là các tình huống dàn dựng bắt cóc.

Dựa trên việc phân tích dạng sóng âm thanh (waveform) của giọng nói tội phạm, cơ quan chức năng đã xây dựng các “poster truy nã giọng nói” dưới dạng phác họa chân dung giả định, tương tự hình thức dựng chân dung nghi phạm truyền thống. Toàn bộ dữ liệu âm thanh được đăng tải trên cổng thông tin của Đơn vị phản ứng tổng hợp phòng chống lừa đảo tài chính - viễn thông thuộc Cảnh sát Quốc gia Hàn Quốc. Người dân cũng có thể gửi thông tin tố giác trực tiếp qua cổng này.

Theo kế hoạch, cảnh sát sẽ thu thập các phản hồi từ người dân để xác định danh tính tội phạm, đồng thời sử dụng dữ liệu giọng nói phục vụ công tác phòng ngừa lừa đảo trong tương lai.

Ông Yoo Jae-sung, Quyền Cảnh sát trưởng Cảnh sát Quốc gia Hàn Quốc, cho biết: “Chiến dịch này nhằm giúp người dân nhận diện rõ hơn các thủ đoạn lừa đảo qua điện thoại ngày càng tinh vi, đồng thời khuyến khích người dân chủ động cung cấp thông tin về giọng nói của tội phạm. Đây là mô hình phòng ngừa tội phạm dựa trên sự tham gia của toàn xã hội, góp phần xây dựng một môi trường an toàn hơn trước nạn lừa đảo viễn thông”.

An Lâm(Theo Nongmin)

Bình luận