|

| Ảnh minh họa. Cyber Insider |

Mã độc ngân hàng Android phát tán rộng rãi

Theo các chuyên gia, Albiriox là một trojan ngân hàng được thiết kế nhằm trao cho kẻ tấn công toàn bộ quyền thao tác trên thiết bị Android bị nhiễm. Mối đe dọa này được phát hiện lần đầu vào tháng 9/2025 trong giai đoạn thử nghiệm kín của tội phạm mạng, trước khi được tung ra rộng rãi từ tháng 10/2025.

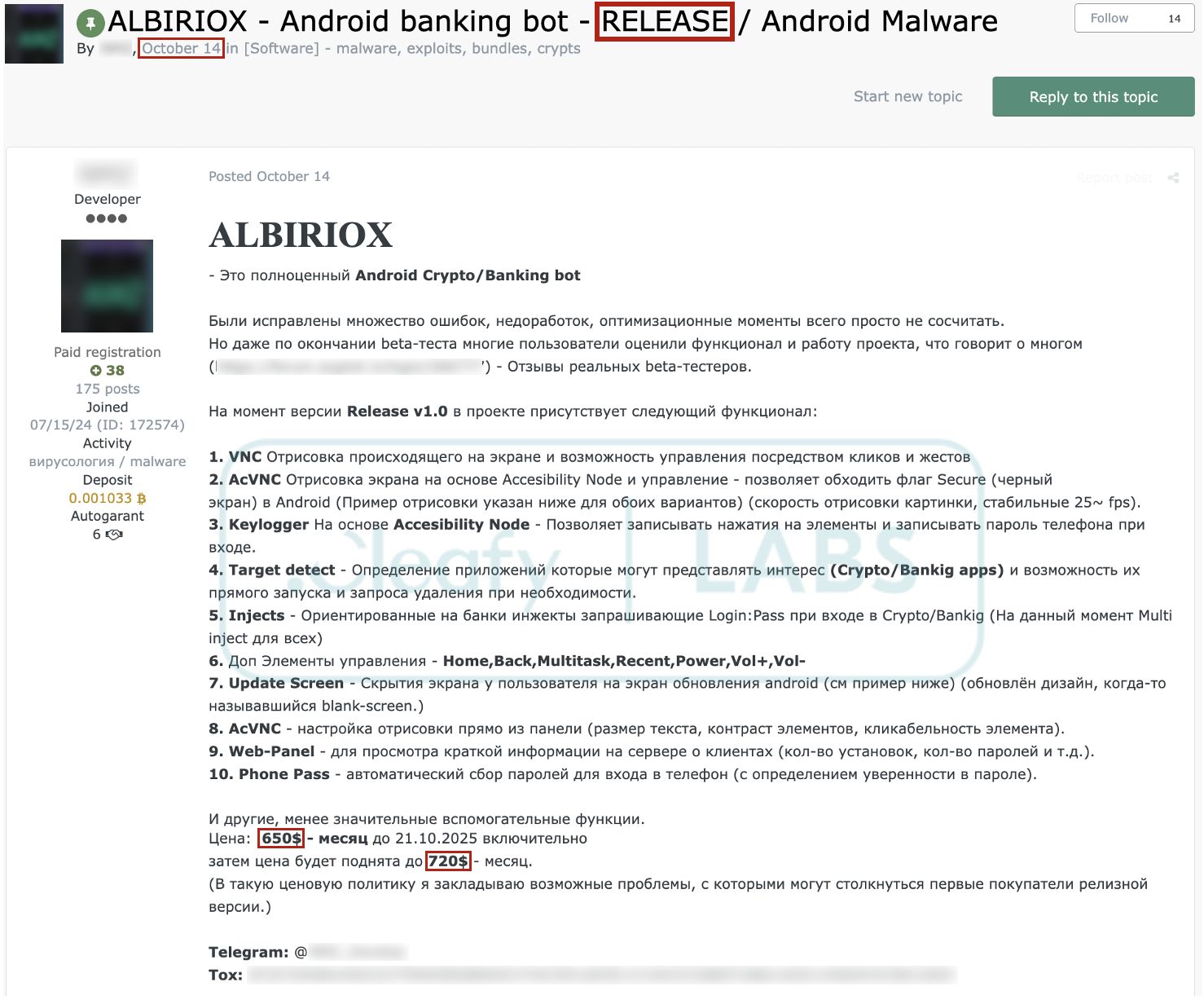

Dữ liệu từ các diễn đàn tội phạm mạng cho thấy chiến dịch nhiều khả năng do nhóm tin tặc nói tiếng Nga thực hiện, dựa trên những dấu vết ngôn ngữ và hoạt động trao đổi trên chợ ngầm. Albiriox được rao bán theo mô hình mã độc cho thuê Malware‑as‑a‑Service (MaaS) với giá từ 650 USD/tháng, cho phép tội phạm mạng có thể sử dụng mà không cần tự xây dựng mã độc.

|

| Thư giới thiệu mã độc Albiriox bằng tiếng Nga trên darkweb. Ảnh Cyber Press |

Công ty an ninh mạng Ý Cleafy, chuyên phát hiện và ngăn chặn các mối đe dọa tài chính trực tuyến , cho biết Albiriox đang được quảng bá rộng rãi trên các diễn đàn ngầm, nhằm đến người dùng là các nhóm tội phạm tài chính quốc tế.

Phương thức tấn công chiếm đoạt tài khoản ngân hàng

Albiriox triển khai theo hai giai đoạn. Trước tiên, tin tặc phát tán ứng dụng giả mạo qua SMS và các chiêu trò lừa đảo. Một chiến dịch nhắm vào người dùng Áo, sử dụng ứng dụng “Penny Market” giả, ngụy trang như trang tải về từ Google Play.

Khi nạn nhân cài đặt ứng dụng, hệ thống sẽ yêu cầu cấp quyền để cài thêm phần mềm. Sau khi được chấp thuận, ứng dụng “dropper” sẽ âm thầm tải và cài payload Albiriox lên thiết bị. Mã độc được đóng gói đặc biệt để né tránh công cụ bảo mật.

Albiriox kết hợp hai kỹ thuật tấn công chính:

Điều khiển thiết bị từ xa (RAT) dựa trên VNC, cho phép tin tặc quan sát và thao tác trực tiếp trên màn hình theo thời gian thực.

Tấn công lớp phủ (overlay) nhằm đánh cắp thông tin đăng nhập bằng cách hiển thị giao diện giả chồng lên các ứng dụng ngân hàng hợp pháp.

Nhờ đó, tin tặc có thể thực hiện toàn bộ thao tác chạm, vuốt, nhập liệu, điều hướng, đánh cắp mật khẩu mở máy, đồng thời duy trì kết nối liên tục với máy chủ điều khiển. Mã độc còn hỗ trợ kỹ thuật black‑screen để che giấu giao dịch gian lận đang diễn ra.

Theo Cleafy, Albiriox nhắm vào hơn 400 ứng dụng tài chính toàn cầu, gồm ngân hàng truyền thống, ví điện tử, sàn tiền mã hóa, fintech và các dịch vụ thanh toán - cho thấy mục tiêu của chiến dịch là gian lận tài chính quy mô lớn.

Nguy cơ gian lận trên thiết bị (On‑Device Fraud)

Với khả năng chiếm quyền điều khiển trực tiếp, tin tặc có thể thực hiện các giao dịch trái phép ngay trong phiên đăng nhập hợp lệ của nạn nhân mà không bị hệ thống phát hiện bất thường – một dạng gian lận cực kỳ khó ngăn chặn.

Nhóm phát triển Albiriox còn tích hợp nhiều kỹ thuật né tránh, sử dụng trình “builder” tùy chỉnh kết hợp dịch vụ Golden Crypt để vượt qua các công cụ antivirus. Mã độc cũng khai thác dịch vụ hỗ trợ tiếp cận (Accessibility) nhằm vượt rào bảo mật tính năng chặn chụp màn hình trong ứng dụng ngân hàng, ghi lại toàn bộ nội dung hiển thị.

Những nguyên tắc quan trọng bảo mật thiết bị

Người dùng được khuyến nghị:

Chỉ tải ứng dụng từ kho chính thức, tránh nhấn vào liên kết trong SMS lạ.

Luôn cập nhật thiết bị và cài phần mềm bảo mật di động.

Cảnh giác với ứng dụng yêu cầu các quyền bất thường, đặc biệt là quyền Accessibility.

Các chuyên gia đánh giá Albiriox sẽ còn tiếp tục tiến hóa nhanh, khi sở hữu cùng lúc khả năng điều khiển từ xa, tấn công lớp phủ và các cơ chế né tránh phức tạp - trở thành mối đe dọa đáng kể đối với an ninh tài chính trên thiết bị di động.

An Lâm(Theo Cyber Press)

Bình luận