Các chiêu thức lừa đảo được sử dụng vô cùng tinh vi, áp dụng các chiến thuật kỹ thuật xã hội nhằm tái tạo các quy trình làm việc của phòng nhân sự, phê duyệt tài chính và các quy trình kinh doanh khác để xây dựng lòng tin và tăng tỷ lệ tương tác của người dùng.

|

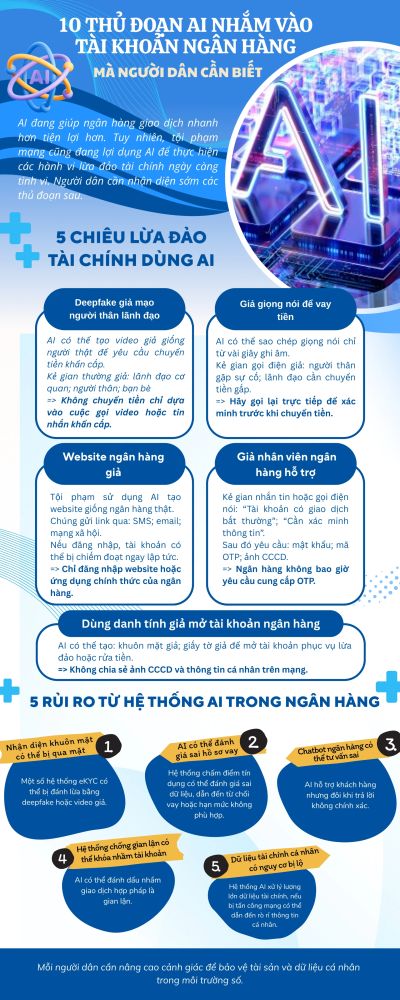

| Ảnh minh họa |

Việc nhắm mục tiêu chính xác này trải rộng trên nhiều lĩnh vực, bao gồm công nghệ, chăm sóc sức khỏe, sản xuất và ngân hàng, dịch vụ tài chính và bảo hiểm (BFSI), với phạm vi toàn cầu trên các khu vực Bắc Mỹ, châu Âu, Trung Đông, châu Phi (EMEA) và châu Á-Thái Bình Dương (APAC).

Sự phát triển của chiến dịch này bao gồm các tệp PDF nhiều trang được thiết kế để né tránh các công cụ phân tích tĩnh thường chỉ quét các trang ban đầu, làm phức tạp thêm việc phát hiện bởi các công cụ chống vi-rút và sandboxing.

Cốt lõi của sự tinh vi về kỹ thuật của Scanception là việc lạm dụng các dịch vụ đáng tin cậy và các bộ chuyển hướng mở để che giấu cơ sở hạ tầng độc hại.

Những kẻ tấn công lợi dụng các nền tảng như YouTube, Google, Bing, Cisco và Medium để chuyển hướng nạn nhân thông qua các URL dường như hợp pháp, khai thác sự tin cậy ngầm vào các tên miền này để vượt qua các bộ lọc dựa trên danh tiếng và proxy web.

Chiến thuật tấn công phishing tinh vi

Ví dụ, các bộ chuyển hướng được mã hóa sẽ thêm các tham số cụ thể của nạn nhân, như địa chỉ email được mã hóa base64, để cá nhân hóa và theo dõi các nỗ lực lừa đảo.

Khi quét mã QR, người dùng sẽ được chuyển hướng đến các trang lừa đảo để thực hiện tấn công xen giữa (AITM) mạo danh các dịch vụ như Microsoft Office 365, hoàn chỉnh với các cơ chế né tránh để phát hiện các công cụ tự động hóa như Selenium, PhantomJS hoặc Burp Suite.

Các trang này vô hiệu hóa chức năng nhấp chuột phải, giám sát gỡ lỗi cứ sau 100 mili giây và chuyển hướng đến các trang web lành tính khi bị phát hiện, cản trở việc phân tích của các kỹ sư.

Quá trình thu thập thông tin đăng nhập diễn ra theo nhiều giai đoạn, bao gồm lấy dấu vân tay trình duyệt để thu thập siêu dữ liệu thiết bị, tiếp theo là trích xuất thông tin đăng nhập theo thời gian thực thông qua các yêu cầu POST đến các điểm cuối ngẫu nhiên được tạo bằng các thư viện như randexp.js.

Thiết lập này duy trì một kênh mở với các máy chủ do kẻ tấn công kiểm soát, cho phép chuyển tiếp các thử thách xác thực đa yếu tố (MFA) như OTP hoặc mã xác minh email theo thời gian thực, tạo điều kiện cho việc chiếm quyền phiên và chiếm đoạt tài khoản.

Sau khi khai thác, nạn nhân được chuyển hướng đến các trang web hợp pháp để giảm thiểu sự nghi ngờ, cho phép chiến dịch tồn tại mà không bị phát hiện.

Phạm vi hoạt động của Scanception cho thấy một bức tranh về mối đe dọa với khối lượng lớn, được tùy chỉnh, với những điểm tương đồng với các chiến thuật được ghi nhận trong các nghiên cứu trước đây về lừa đảo qua mã QR và các nền tảng lừa đảo trực tuyến (PhaaS).

Hoạt động trên hơn 50 quốc gia và ảnh hưởng đến hơn 70 lĩnh vực, chiến dịch thể hiện các chiến thuật, kỹ thuật thích ứng, bao gồm các biến thể mồi nhử từ một trang đến nhiều trang.

Sự hội tụ của kỹ thuật xã hội, lạm dụng cơ sở hạ tầng và kỹ thuật AITM này làm nổi bật sự dịch chuyển sang việc khai thác sự cảnh giác của con người và các thiết bị di động nằm ngoài tầm kiểm soát của tổ chức.

Khi chiến dịch vẫn đang hoạt động và phát triển, các nhóm bảo mật được khuyến nghị tăng cường đào tạo nâng cao nhận thức, triển khai quản lý thiết bị di động (MDM) cho các thiết bị cá nhân và giám sát các chuyển hướng bất thường từ các tên miền đáng tin cậy để giảm thiểu rủi ro đánh cắp thông tin đăng nhập này.

Thu Uyên (Theo gbhackers)

Bình luận